AllInOne — Réseau & GPO

Procédures réseau, politiques GPO, cours théoriques et schémas. Tout en un seul endroit.

DHCP Relay

Cisco, Windows Server RRAS et MikroTik.

RéseauPolitiques GPO

10 procédures : blocage, déploiement, MDP, mappage…

10 procéduresCours Réseau

Acronymes, ports, OSI, IP, VLAN, routage et plus.

12 chapitresVLANs Cisco

Configuration complète avec commandes et schémas.

CoursUn routeur/switch L3, un serveur DHCP opérationnel et accès CLI requis. Le serveur DHCP doit avoir une étendue pour le sous-réseau distant.

Sélectionnez l'interface côté clients (celle qui reçoit les requêtes DHCP) :

Appliquez le relay vers le serveur DHCP :

Clic droit sur Agent de relais DHCP → Propriétés → ajoutez l'IP du serveur DHCP. Ensuite clic droit → Nouvelle interface → sélectionnez l'interface côté clients.

Objectif : distribuer des IPs à plusieurs sous-réseaux depuis un serveur DHCP centralisé via MikroTik.

Entrez dans la fonction des adresses IP, puis ajoutez la passerelle de chaque sous-réseau :

Vérifiez :

Finalisez la configuration post-installation (autoriser le serveur DHCP dans AD).

Définissez la plage (ex: 192.168.1.100–200), le masque, la passerelle et le DNS. Activez l'étendue.

Créez et nommez la GPO Desactivation_CMD. Liez-la à l'OU concernée.

Activez, sélectionnez Oui pour désactiver également les scripts CMD, puis appliquez.

Créez Desactivation_Powershell et liez-la à l'OU cible.

Activez, cliquez sur Afficher et ajoutez :

Utilisez un fichier .MSI et placez-le dans un dossier partagé via UNC :

Créez une GPO nommée Logiciels.

Clic droit → Nouveau → Package → sélectionnez le .MSI via UNC → Attribué.

Répondez O pour redémarrer.

Ajoutez le nouveau .MSI, allez dans ses Propriétés → Mise à niveau → Désinstaller et réinstaller.

Créez une GPO liée à l'OU cible (ex: OU Commercial) nommée Raccourci Bureau.

Clic droit → Nouveau raccourci. Remplissez les champs :

Renseignez le chemin UNC du dossier partagé dans Chemin d'accès cible.

Créez Raccourci_Fermeture_Session liée au domaine / OU machines, dans Configuration ordinateur.

Placez l'image dans SYSVOL :

Sinon accordez la permission Lecture aux Ordinateurs du domaine sur le dossier choisi.

Dans Commun, cochez Appliquer une fois et ne pas réappliquer.

Activez et indiquez le chemin local de l'image.

Déconnectez puis reconnectez-vous.

Créez Interdiction_Modification_Fond_Ecran liée à l'OU Direction.

Activez et appliquez.

Créez Mappage_Lecteur liée au domaine ou à une OU.

Clic droit → Nouveau lecteur mappé. Configurez la lettre et le chemin UNC.

Dans Commun → Ciblage au niveau des éléments → Nouvel élément → Groupe de sécurité. Ajoutez vos groupes GG :

F6 sur une ligne pour passer l'opérateur en OU.

Créez un 2e lecteur (même lettre, mode Supprimer). Même ciblage mais N'est pas (F8). Pour les groupes suivants : ET N'est pas.

Créez Masquer_Lecteur_C. Naviguez vers :

Activez et choisissez Restreindre au lecteur C uniquement.

Même chemin, paramètre juste en dessous. Activez avec l'option C.

Créez Message_Ouverture_Session. Naviguez vers :

Configurez :

Renseignez le titre et le corps du message.

Utilisez la Default Domain Policy ou une GPO dédiée liée à la racine du domaine.

Recommandation : 12 car. min, complexité ON, 90 jours, 10 MDP mémorisés.

Dans la catégorie Stratégie de verrouillage du compte :

À quoi sert le DHCP ?

DHCP signifie Dynamic Host Configuration Protocol. C'est un protocole réseau qui permet à un serveur d'attribuer automatiquement une configuration réseau à chaque appareil qui se connecte, sans aucune intervention manuelle.

Sans DHCP, il faudrait configurer à la main sur chaque PC : l'adresse IP, le masque de sous-réseau, la passerelle par défaut et les serveurs DNS. Sur un réseau de 200 postes, c'est vite ingérable.

La notion de bail (lease)

Le DHCP n'attribue pas une IP définitivement — il la loue pour une durée limitée appelée bail (en anglais : lease). Par défaut, cette durée est souvent de 8 heures sur un réseau local, ou 24 heures voire plus selon la configuration.

Quand le bail expire, la machine doit en demander un nouveau. Si elle est toujours connectée, elle renouvelle généralement le même bail (même IP) auprès du même serveur. Cela permet au serveur de récupérer les IPs des machines déconnectées pour les réattribuer.

Le processus DORA — Les 4 étapes de l'attribution

Quand un appareil se connecte au réseau et a besoin d'une IP, il suit un échange en 4 messages avec le serveur DHCP, que l'on résume par l'acronyme DORA :

Le client n'a pas encore d'IP. Il envoie un message en broadcast (vers 255.255.255.255) sur tout le réseau pour signaler sa présence et demander une configuration.

Il dit en quelque sorte : "Je viens de me connecter, y a-t-il un serveur DHCP disponible ?"

Le serveur DHCP reçoit le Discover. Il réserve provisoirement une adresse IP libre dans son étendue et répond avec une proposition de configuration complète.

Il dit : "Je suis disponible, voici une IP que je te propose avec le masque, la passerelle et la durée du bail."

Le client reçoit l'Offer (il peut en recevoir plusieurs si plusieurs serveurs DHCP existent). Il choisit une offre et diffuse en broadcast un message de demande officielle pour confirmer son choix.

Il dit : "J'accepte l'offre du serveur 192.168.1.1, je demande officiellement l'IP 192.168.1.42."

Ce message est encore en broadcast pour que les autres serveurs DHCP (s'il y en a) sachent que leur offre a été refusée et puissent libérer leur réservation.

Le serveur DHCP reçoit le Request, confirme l'attribution de l'IP et envoie l'Acknowledge avec toute la configuration finale. Le client peut maintenant utiliser l'IP.

Il dit : "C'est confirmé, l'IP 192.168.1.42 t'est attribuée pour 8 heures. Voici ta configuration complète."

ipconfig /all sous Windows.Résumé visuel — DORA en un coup d'œil

Renouvellement du bail

Le processus DORA complet ne se produit qu'à la première connexion ou après expiration totale du bail. Pour le renouvellement, le client utilise un échange simplifié :

- À 50% de la durée du bail : le client envoie directement un Request (en unicast) au serveur pour renouveler.

- À 87,5% de la durée : si pas de réponse, il tente un broadcast vers n'importe quel serveur DHCP.

- À 100% : bail expiré — le client recommence un DORA complet depuis zéro.

ipconfig /all affiche la date et l'heure exactes de début et de fin du bail DHCP actuel (Bail obtenu / Bail expirant).Le modèle OSI (Open Systems Interconnection) est un cadre conceptuel qui définit comment les systèmes réseau communiquent et envoient des données d'un expéditeur à un destinataire.

Le modèle est utilisé pour décrire chaque composant de la communication de données afin d'établir des règles et des normes pour les applications et l'infrastructure réseau.

🌐 Informatique Web

🔒 Sécurité & Confidentialité

📧 Messagerie Électronique

🌐 Réseaux Informatiques

💻 Composants Matériels

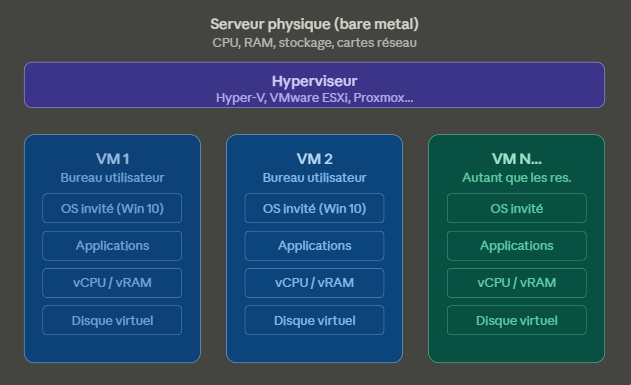

☁️ Virtualisation & Cloud

| Port | Protocole | Description | TCP/UDP |

|---|---|---|---|

| 20 | FTP | File Transfer Protocol — Data Transfer | TCP |

| 21 | FTP | File Transfer Protocol — Command Control | TCP |

| 22 | SSH | Secure Shell | TCP |

| 23 | TELNET | Remote Login Service | TCP |

| 25 | SMTP | Simple Mail Transfer Protocol | TCP |

| 53 | DNS | Domain Name System | TCP/UDP |

| 67 | DHCP | DHCP — Serveur | UDP |

| 68 | DHCP | DHCP — Client | UDP |

| 80 | HTTP | Hypertext Transfer Protocol | TCP |

| 88 | KERBEROS | Network Authentication Service | TCP/UDP |

| 110 | POP3 | Post Office Protocol | TCP |

| 143 | IMAP | Internet Message Access Protocol | TCP |

| 161 | SNMP | Simple Network Management Protocol | UDP |

| 389 | LDAP | Lightweight Directory Access Protocol | TCP/UDP |

| 443 | HTTPS | HTTP Secure (HTTP over TLS/SSL) | TCP |

| 445 | SMB | Server Message Block | TCP |

| 465 | SMTPS | SMTP over SSL/TLS | TCP |

| 636 | LDAPS | LDAP over SSL/TLS | TCP |

| 853 | DNS over TLS | DNS over TLS | TCP |

| 993 | IMAPS | IMAP over SSL/TLS | TCP |

| 995 | POP3S | POP3 over SSL/TLS | TCP |

Présentation — Qu'est-ce que le FSRM ?

Le FSRM (File Server Resource Manager) est un rôle Windows Server qui permet de gérer finement l'utilisation de l'espace disque sur les serveurs de fichiers.

Il prend en charge trois grandes fonctionnalités :

La section Gestion de quota dans la console FSRM se divise en deux parties :

| Section | Rôle |

|---|---|

| Quotas | Affiche les règles actives — quotas déjà appliqués sur des répertoires |

| Modèles de quotas | Permet de créer, visualiser ou modifier des modèles réutilisables |

FSRM propose deux modes de quota :

| Type | Comportement | Usage recommandé |

|---|---|---|

| Quota conditionnel (souple) |

L'utilisateur peut dépasser la limite. L'administrateur reçoit une alerte, mais l'écriture n'est pas bloquée. | Surveillance, sensibilisation des utilisateurs |

| Quota inconditionnel (strict) |

Toute écriture est bloquée dès que la limite est atteinte. L'utilisateur ne peut plus stocker de nouveaux fichiers. | Contrôle strict de l'espace disque en production |

Alertes & Reporting

FSRM peut déclencher automatiquement différentes actions lorsqu'un seuil de quota est atteint (par exemple à 80%, 90% ou 100%).

| Action | Description |

|---|---|

| 📧 Notification e-mail | Alerte l'administrateur et/ou l'utilisateur concerné |

| 📊 Rapport de stockage | Génère automatiquement un rapport d'utilisation |

| 📋 Observateur d'événements | Enregistre un événement dans les journaux Windows (supervision) |

| ⚙️ Exécution d'une commande | Lance un script ou un programme (ex : extension automatique du quota) |

Modèles de quotas

Un modèle de quota définit la limite, le type (conditionnel ou inconditionnel) et les actions déclenchées aux différents seuils. Il peut ensuite être appliqué à un ou plusieurs répertoires.

FSRM inclut plusieurs modèles prédéfinis, dont :

Dans la liste des modèles, faire un clic droit sur le modèle souhaité (ex : Limite de 2 Go) → Modifier les propriétés du modèle.

Après modification, FSRM propose de mettre à jour tous les quotas dérivés de ce modèle. Accepter pour appliquer les changements à tous les répertoires concernés en une seule opération.

L'action Commande permet d'exécuter des scripts ou programmes lors du déclenchement d'un seuil. Elle ouvre des possibilités d'automatisation avancées.

Exemple concret : le modèle Limite de 200 Mo avec extension de 50 Mo (inclus par défaut dans FSRM) configure un quota inconditionnel à 200 Mo. Lorsque la limite est atteinte, une commande est automatiquement exécutée pour allouer 50 Mo supplémentaires à l'utilisateur, lui laissant le temps de libérer de l'espace.

Créer et appliquer un quota

Une fois le modèle prêt, dans la console FSRM :

- Faire un clic droit sur Quotas dans la console FSRM

- Cliquer sur Créer un quota

- Sélectionner le répertoire cible

- Choisir Créer un quota à partir d'un modèle

- Sélectionner le modèle adapté → cliquer sur Créer

Résumé

| Concept | Détail |

|---|---|

| FSRM | Rôle Windows Server de gestion des ressources du serveur de fichiers |

| Quota conditionnel | Alerte sans bloquer l'écriture — mode de surveillance |

| Quota inconditionnel | Bloque toute écriture dès la limite atteinte — mode strict |

| Modèle de quota | Définition réutilisable (limite + seuils + actions) applicable à plusieurs dossiers |

| Seuils d'alerte | Actions configurées à différents pourcentages (ex : e-mail à 80%, blocage à 100%) |

| Action Commande | Exécution automatique d'un script lors du déclenchement d'un seuil |

| Mise à jour des dérivés | Modifier un modèle répercute les changements sur tous les quotas associés |

Une Forêt contient plusieurs arbres. Un arbre contient un domaine. Un domaine est réuni avec plusieurs OU, des groupes, des ressources.

Windows utilise deux bases de données distinctes selon l’environnement : poste autonome ou domaine Active Directory.

Base SAM vs Base NTDS

Windows utilise deux bases de donnees distinctes pour stocker les comptes utilisateurs selon l'environnement (poste autonome ou domaine Active Directory).

| Critere | SAM | NTDS.dit |

|---|---|---|

| Environnement | Poste local / autonome | Domaine Active Directory |

| Portee | Machine locale uniquement | Tout le domaine / foret |

| Replication | Non - locale uniquement | Oui - entre tous les DC |

| Contenu | Comptes et groupes locaux | Users, groupes, GPO, OUs... |

| Utilisee par | Windows (tous) | Controleurs de domaine AD |

Topologies réseau

Une topologie de réseau informatique correspond à l'architecture (physique, logicielle ou logique) de celui-ci, définissant les liaisons entre les équipements et une hiérarchie éventuelle entre eux.

Supports de transmission

Deux types de supports :

- Filaire : câbles coaxiaux, paires torsadées, fibre optique

- Sans fil : ondes radio, faisceaux laser, faisceaux infrarouge

Câble à paire torsadée

- Câble Ethernet = connecteur 8P8C (RJ45), 4 paires de fils

- La torsion des fils réduit la diaphonie

Blindages

Les paires torsadées sont souvent blindées pour limiter les interférences. Le blindage peut être appliqué individuellement aux paires ou à l'ensemble (écrantage). Il existe cinq types de paires torsadées.

Catégories

Cat 5 = 100 Mb/s | Cat 5e = 1 Gb/s

Adresse IP

Une adresse IP est un numéro d'identification unique attribué de façon permanente ou provisoire à chaque périphérique faisant partie d'un même réseau informatique utilisant l'Internet Protocol.

➡ IPv4

Notation décimale — 4 valeurs entre 0 et 255 séparées par des points : 192.168.1.10

Longueur : 32 bits (4 octets)

➡ IPv6

Notation hexadécimale — 8 valeurs séparées par « : » : 1987:0c02:0000:84c2:0000:0000:cf2a:9077

Longueur : 128 bits (16 octets)

Masque de sous-réseau & CIDR

✔ Notation CIDR : /8, /16, /22, /24… (de /0 = 0.0.0.0 à /32 = 255.255.255.255)

Adresse réseau = 1ère adresse (ex: 192.168.10.0)

Adresse broadcast = dernière adresse (ex: 192.168.10.255)

Exemple : IP = 192.168.1.0/26 → réseau : 192.168.1.0 | broadcast : 192.168.1.63

Calcul binaire

- Adresse réseau = IP ET logique masque (1+1=1, 1+0=0, 0+0=0)

- Adresse broadcast = IP OU logique masque inversé (1+1=1, 1+0=1, 0+0=0)

Adresse MAC

L'adresse MAC (Media Access Control) est l'adresse physique d'un périphérique réseau. Chaque adresse MAC est unique au monde — sorte de plaque d'immatriculation des appareils.

Format : 48 bits (6 octets) en hexadécimal séparé par « : » — ex: 5E:FF:56:A2:AF:15

- 1 bit I/G : 0 = unicast, 1 = multicast/broadcast

- 1 bit U/L : 0 = universelle (IEEE), 1 = locale

- 22 bits : adresse constructeur (OUI — Organizationally Unique Identifier)

- 24 bits : adresse unique par carte

L'IEEE donne des préfixes de 24 bits aux fabricants → 16 millions d'adresses par préfixe.

✔️ Chiffrement

Opération qui consiste à transformer un message clair en un message chiffré, inintelligible pour un tiers, en vue d'assurer le secret de sa transmission. À la base du chiffrement, il y a une clé.

Le chiffrement est réversible : en possédant la clé, il est possible de retrouver le message original (déchiffrement). L'expéditeur et le destinataire doivent avoir la même clé et le même outil.

❌ Cryptage

Transformation d'un message en clair en un message codé sans clé de déchiffrement — le retour au texte original est impossible. Contrairement au chiffrement, le cryptage est irréversible.

Le terme "cryptage" est souvent mal employé à la place de "chiffrement". En réalité, le cryptage désigne une transformation à sens unique : on ne peut pas retrouver le message d'origine.

- 🔑 Utilise une clé

- ↩️ Réversible (déchiffrement)

- 📨 Communication sécurisée

- Exemples : AES, RSA, TLS/HTTPS

- 🚫 Pas de clé de retour

- ⛔ Irréversible (sens unique)

- 🛡️ Stockage mots de passe

- Exemples : MD5, SHA-1, SHA-256

🔑 Chiffrement Symétrique — C'est quoi ?

Le chiffrement symétrique utilise une seule et même clé secrète pour chiffrer et déchiffrer. L'expéditeur et le destinataire doivent tous les deux posséder cette clé avant de communiquer.

Alice et Bob ont chacun une copie de la même clé. Alice met son message dans le coffre et le verrouille. Bob ouvre le coffre avec sa copie. Problème : comment Alice a-t-elle remis sa clé à Bob sans qu'un espion l'intercepte au passage ? C'est le problème de distribution de clé.

🔄 Comment ça fonctionne ?

Le symétrique opère en deux phases sur les données brutes (les bits) :

📊 Algorithmes symétriques courants

| Algorithme | Taille de clé | Statut | Usage typique |

|---|---|---|---|

| AES (Advanced Encryption Standard) | 128 / 192 / 256 bits | ✔ Standard actuel | HTTPS, VPN, disques chiffrés, Wi-Fi WPA2/3 |

| ChaCha20 | 256 bits | ✔ Moderne | TLS 1.3, Android, OpenSSH |

| 3DES | 112 / 168 bits | ⚠ Obsolète | Legacy bancaire |

| DES | 56 bits | ✘ Cassé | Ne plus utiliser |

- ⚡ Très rapide (performances élevées)

- 💡 Peu gourmand en ressources CPU

- 📦 Adapté aux gros volumes de données

- 🔓 Distribution de la clé difficile et risquée

- 💀 Une clé compromise = tout compromis

- 📈 N utilisateurs = N clés à gérer

🔐 Chiffrement Asymétrique — C'est quoi ?

Le chiffrement asymétrique utilise deux clés mathématiquement liées : une clé publique que tout le monde peut connaître, et une clé privée que seul le propriétaire possède. Ce que l'une chiffre, seule l'autre peut le déchiffrer — et on ne peut pas retrouver la clé privée à partir de la clé publique.

Bob installe une boîte aux lettres dans la rue avec une fente ouverte (clé publique) — n'importe qui peut y déposer un message. Mais seul Bob possède la clé du cadenas pour l'ouvrir (clé privée). Alice peut envoyer un message à Bob sans jamais avoir eu besoin de se rencontrer au préalable pour échanger un secret.

🔄 Comment ça fonctionne ?

L'asymétrique a deux usages distincts selon le sens de chiffrement :

📊 Algorithmes asymétriques courants

| Algorithme | Taille de clé | Statut | Usage typique |

|---|---|---|---|

| RSA | 2048 / 4096 bits | ✔ Standard | HTTPS, SSH, certificats TLS |

| ECC (Elliptic Curve Cryptography) | 256 / 384 bits | ✔ Moderne & compact | TLS 1.3, SSH moderne, mobiles |

| Diffie-Hellman | 2048+ bits | ✔ Échange de clés | Négociation TLS, VPN |

| DSA | 1024 / 2048 bits | ⚠ En déclin | Signature uniquement |

- 🔑 Pas de problème de distribution de clé

- ✍️ Authentification et signature possibles

- 📈 Scalable : 1 paire de clés par utilisateur

- 🐢 Beaucoup plus lent que le symétrique

- 📏 Clés beaucoup plus longues

- 🚫 Inadapté au chiffrement de gros volumes

⚖️ Symétrique vs Asymétrique — Les différences clés

| Critère | 🔑 Symétrique | 🔐 Asymétrique |

|---|---|---|

| Nombre de clés | 1 clé partagée | 2 clés (publique + privée) |

| Distribution de clé | Problème majeur | Résolu (clé publique libre) |

| Vitesse | Très rapide | Lent (100× à 1000× plus lent) |

| Taille des clés | 128 – 256 bits | 2048 – 4096 bits (RSA) |

| Signature numérique | Non | Oui |

| Usage principal | Chiffrement de données en masse | Échange de clés, certificats, authentification |

| Exemples | AES, ChaCha20 | RSA, ECC, Diffie-Hellman |

⚡ En pratique — Le modèle hybride (TLS/HTTPS)

Dans la quasi-totalité des protocoles modernes (TLS, HTTPS, SSH, PGP), les deux types sont combinés : l'asymétrique résout le problème de distribution de clé, puis le symétrique prend le relais pour la vitesse.

Une route statique est configurée pour la connectivité à des réseaux distants qui ne sont pas directement connectés sur le routeur. Elle nécessite une configuration manuelle et ne s'adapte pas automatiquement aux changements du réseau.

Commande ip route

La commande ip route configure une route statique :

192.168.2.0= réseau de destination255.255.255.0= masque de sous-réseau10.0.0.2= adresse IP du prochain saut (next-hop)

Au lieu d'une IP, il est possible de mettre une interface de sortie.

Route par défaut

La route par défaut (0.0.0.0 0.0.0.0) correspond à tous les paquets sans route connue :

Très utile pour les stub networks (un seul routeur connecté) — évite de maintenir de nombreuses routes.

Vérification — show ip route

- Les routes statiques sont indiquées avec le code S

- Le S* = route par défaut (passerelle par défaut)

- Pour que la communication fonctionne de bout en bout, il faut configurer la route dans les deux sens

Qu'est-ce qu'un VLAN ?

Un VLAN (Virtual Local Area Network) est un réseau local virtuel : il permet de segmenter un réseau physique en plusieurs sous-réseaux logiques indépendants, sans avoir besoin de matériel supplémentaire.

Concrètement, plusieurs appareils reliés au même switch physique peuvent être séparés comme s'ils étaient sur des switches différents — et inversement, des appareils sur des switches différents peuvent appartenir au même VLAN.

Réseau : 192.168.10.0/24

Réseau : 192.168.20.0/24

Pourquoi utiliser des VLANs ?

La norme 802.1Q

La norme 802.1Q est le standard IEEE qui définit le tagging VLAN. Elle ajoute un tag de 4 octets dans la trame Ethernet pour identifier le VLAN d'appartenance.

VLAN ID (12 bits)

Les ports non configurés restent dans le VLAN 1 (natif) — il est conseillé de ne pas l'utiliser pour des raisons de sécurité.

Ports Access vs Ports Trunk

Introduction aux VLANs

Un VLAN (Virtual Local Area Network) permet de segmenter un réseau physique en plusieurs sous-réseaux logiques sur un switch.

Exemple : Une entreprise souhaite que le service Finance et le service Informatique ne puissent pas communiquer entre eux. Il faut créer 2 VLANs : VLAN Finance (192.168.20.0/24) et VLAN Informatique (192.168.30.0/24).

Avantages : réduction des domaines de broadcast + augmentation de la sécurité.

La norme 802.1Q ajoute un tag de 4 octets aux trames Ethernet. Les ports non configurés restent dans le VLAN 1 (natif) — il est conseillé de ne pas l'utiliser.

Étape 1 — Créer les VLANs

Supprimer un VLAN (attention : retirer les ports affectés d'abord) :

Étape 2 — Assigner des ports aux VLANs

Étape 3 — Visualiser la configuration

Port Trunk — Communication inter-switches

Un port trunk redistribue les trames de tous les VLANs entre deux switches.

Filtrage des VLANs autorisés sur le trunk :

Le routage inter-VLAN est essentiel pour permettre la communication entre différents sous-réseaux virtuels. Deux méthodes : routeur avec sous-interfaces ou switch de niveau 3.

Configuration du Switch (couche 2)

Créez les VLANs 10 et 20, assignez les ports, puis configurez le port trunk vers le routeur :

Méthode 1 — Routeur avec sous-interfaces

Activez l'interface physique puis créez une sous-interface par VLAN :

Méthode 2 — Switch de couche 3 (L3)

Avantages : communication plus rapide entre VLANs, moins de latence (pas de passage par un routeur externe).

Diagnostics

Qu'est-ce qu'une ACL ?

Une ACL (Access Control List) est une liste de règles configurée sur un routeur ou switch pour autoriser ou refuser le trafic réseau en fonction de critères précis. Les règles sont lues de haut en bas, et la première règle qui correspond est appliquée.

Il existe deux grands types d'ACL chez Cisco : les ACL Standard et les ACL Étendues.

ACL Standard (numérotées 1–99 / 1300–1999)

Les ACL Standard filtrent le trafic uniquement sur la base de l'adresse IP source. Elles sont simples mais peu granulaires.

Syntaxe :

Dans cet exemple : le réseau 192.168.10.0/24 est bloqué, tout autre trafic est autorisé.

ACL Étendue (numérotées 100–199 / 2000–2699)

Les ACL Étendues offrent un contrôle beaucoup plus précis. Elles permettent de filtrer sur la base de l'IP source ET destination, du protocole (TCP, UDP, ICMP...) et du port.

Syntaxe :

Dans cet exemple : le trafic HTTP (port 80) depuis 192.168.10.0/24 vers le serveur 192.168.20.5 est bloqué. Tout autre trafic est autorisé.

Comparaison Standard vs Étendue

| Critère | ACL Standard | ACL Étendue |

|---|---|---|

| Numérotation | 1–99, 1300–1999 | 100–199, 2000–2699 |

| IP Source | ✅ Oui | ✅ Oui |

| IP Destination | ❌ Non | ✅ Oui |

| Protocole (TCP/UDP/ICMP) | ❌ Non | ✅ Oui |

| Numéro de port | ❌ Non | ✅ Oui |

| Complexité | Simple | Plus complexe |

| Placement recommandé | Près de la destination | Près de la source |

Commandes utiles

Comprendre le NAT

Le NAT (Network Address Translation) traduit les adresses IP privées (réseau local) en adresses IP publiques. Il permet à plusieurs appareils d'un même LAN d'accéder à Internet avec une seule adresse publique.

Du point de vue d'un service distant, tous les appareils du LAN partagent la même IP publique.

| Type | Fonctionnement | Usage typique |

|---|---|---|

| NAT Statique | Lien fixe entre une IP interne et une IP publique | Serveur accessible depuis Internet |

| NAT Dynamique | Attribution temporaire depuis un pool d'adresses publiques | Accès sortant pour plusieurs postes |

| PAT / NAT Overload | Plusieurs IP internes partagent une seule IP publique via les ports | Box Internet / entreprise |

Le routeur NAT conserve une table de translation qui associe chaque flux interne à un port externe unique.

Le port forwarding (redirection de port) associe un port public du routeur à un service interne (serveur web, caméra IP, NAS…) pour le rendre accessible depuis Internet.

Bonnes pratiques :

canyouseeme.org ou nmap.Comprendre le PAT

Le PAT (Port Address Translation), aussi appelé NAT Overload, est une extension du NAT qui permet à plusieurs appareils de partager une seule IP publique en distinguant les connexions grâce aux numéros de ports.

Contrairement au NAT classique (1 IP interne → 1 IP publique), le PAT associe une IP interne + un port à une IP publique + un port différent.

Avantages du PAT :

overload dans la commande ip nat inside source active le PAT. Sans overload, une seule machine du LAN peut utiliser le NAT à la fois.Configuration Cisco (CLI)

Configurer les interfaces du routeur — côté LAN (inside) et côté WAN (outside).

Définir quelle interface est côté réseau interne (inside) et quelle interface est côté Internet (outside).

Créer une règle d'accès autorisant le LAN à sortir via le NAT, puis activer le PAT.

192.168.2.0/24 peuvent accéder à Internet en partageant l'IP de l'interface fa0/0.Vérifier que le NAT/PAT fonctionne correctement.

| Pro | Inside global | Inside local | Outside local | Outside global |

|---|---|---|---|---|

| icmp | 10.0.0.1:1 | 192.168.2.10:1 | 8.8.8.8:1 | 8.8.8.8:1 |

Récapitulatif des commandes

| Commande | Rôle |

|---|---|

| ip nat inside | Définit l'interface comme côté réseau privé |

| ip nat outside | Définit l'interface comme côté Internet |

| access-list 1 permit ... | Autorise le trafic du LAN à être translaté |

| ip nat inside source list 1 ... overload | Active le PAT (NAT avec surcharge de ports) |

| debug ip nat | Affiche les translations en temps réel |

| show ip nat translations | Affiche la table de translation NAT |

Rôle du masque de sous-réseau

Le masque de sous-réseau sert à séparer l'adresse IP en deux parties :

- Identifier le réseau : il définit quelle partie de l'adresse correspond au "nom du groupe" (le sous-réseau).

- Identifier l'hôte : il définit quelle partie correspond à la machine spécifique dans ce réseau.

- Aiguiller le trafic : il permet à l'ordinateur de savoir si le destinataire est dans le même réseau (envoi direct) ou s'il doit passer par un routeur (envoi externe).

Notation CIDR — Puissances de 2

Chaque bit supplémentaire dans la partie réseau double le nombre de sous-réseaux disponibles :

| Préfixe CIDR | Bits empruntés (depuis /16) | Nb sous-réseaux | Nb hôtes / sous-réseau | Masque décimal |

|---|---|---|---|---|

| /16 | 0 | 1 | 65 534 | 255.255.0.0 |

| /17 | 1 | 2 | 32 766 | 255.255.128.0 |

| /18 | 2 | 4 | 16 382 | 255.255.192.0 |

| /19 | 3 | 8 ✅ | 8 190 | 255.255.224.0 |

| /20 | 4 | 16 | 4 094 | 255.255.240.0 |

| /21 | 5 | 32 | 2 046 | 255.255.248.0 |

| /22 | 6 | 64 | 1 022 | 255.255.252.0 |

| /23 | 7 | 128 | 510 | 255.255.254.0 |

| /24 | 8 | 256 | 254 | 255.255.255.0 |

Que faire si le nombre voulu n'est pas une puissance de 2 ?

En CIDR, tous les sous-réseaux d'une même division ont exactement la même taille. On ne peut pas avoir des blocs de tailles différentes dans un découpage simple.

Et comme le nombre de sous-réseaux est toujours une puissance de 2, on ne peut pas faire exactement 3, 5, 6, 7, 9… sous-réseaux égaux. Il faut prendre la puissance de 2 supérieure ou égale, et les blocs "en trop" restent non attribués — ils existent dans l'espace d'adressage mais ne sont assignés à personne.

Voici la logique pour n'importe quel nombre :

| Tu veux… | → Puissance de 2 choisie | Masque (depuis /16) | Blocs créés | Blocs non attribués |

|---|---|---|---|---|

| 3 sous-réseaux égaux | 2² = 4 (4 ≥ 3) | /18 — 255.255.192.0 | 4 | 1 non attribué |

| 5 sous-réseaux égaux | 2³ = 8 (8 ≥ 5) | /19 — 255.255.224.0 | 8 | 3 non attribués |

| 6 sous-réseaux égaux | 2³ = 8 (8 ≥ 6) | /19 — 255.255.224.0 | 8 | 2 non attribués |

| 7 sous-réseaux égaux | 2³ = 8 (8 ≥ 7) | /19 — 255.255.224.0 | 8 | 1 non attribué |

| 9 sous-réseaux égaux | 2⁴ = 16 (16 ≥ 9) | /20 — 255.255.240.0 | 16 | 7 non attribués |

| 12 sous-réseaux égaux | 2⁴ = 16 (16 ≥ 12) | /20 — 255.255.240.0 | 16 | 4 non attribués |

Étape 1 — Trouver la puissance de 2 ≥ 3 :

Étape 2 — 2 bits empruntés → préfixe /18, masque 255.255.192.0, pas de 64

Chaque bloc fait 16 382 hôtes utilisables. Les 4 blocs sont identiques en taille — c'est obligatoire.

Étape 3 — 4 blocs créés, on en utilise 3 :

Exemple complet — 192.168.0.0/16 → 8 sous-réseaux

On veut 8 sous-réseaux. On cherche la puissance de 2 ≥ 8 :

Il faut emprunter 3 bits à la partie hôte, ce qui donne un préfixe /19.

/19 signifie 19 bits à 1 puis des 0 jusqu'à 32 bits :

Le 3ème octet 11100000 = 128 + 64 + 32 = 224.

Le pas est la taille de chaque bloc. Il se lit sur le dernier octet "actif" du masque :

Chaque sous-réseau contient 32 adresses (dont 2 réservées : réseau + broadcast), soit 30 hôtes utilisables.

On incrémente de 32 sur le 3ème octet à partir de 192.168.0.0 :

| # | Adresse réseau | 1ère IP hôte | Dernière IP hôte | Broadcast |

|---|---|---|---|---|

| 1 | 192.168.0.0/19 | 192.168.0.1 | 192.168.31.254 | 192.168.31.255 |

| 2 | 192.168.32.0/19 | 192.168.32.1 | 192.168.63.254 | 192.168.63.255 |

| 3 | 192.168.64.0/19 | 192.168.64.1 | 192.168.95.254 | 192.168.95.255 |

| 4 | 192.168.96.0/19 | 192.168.96.1 | 192.168.127.254 | 192.168.127.255 |

| 5 | 192.168.128.0/19 | 192.168.128.1 | 192.168.159.254 | 192.168.159.255 |

| 6 | 192.168.160.0/19 | 192.168.160.1 | 192.168.191.254 | 192.168.191.255 |

| 7 | 192.168.192.0/19 | 192.168.192.1 | 192.168.223.254 | 192.168.223.255 |

| 8 | 192.168.224.0/19 | 192.168.224.1 | 192.168.255.254 | 192.168.255.255 |

Méthode visuelle — La règle des puissances

Pour trouver rapidement le bon CIDR, mémorisez cette suite en partant du préfixe de base :

Calculateur interactif

ipconfig — Configuration IP

Affiche les adresses IP, masques et passerelles de toutes les interfaces.

ping & tracert — Connectivité et chemin réseau

Envoie des paquets ICMP Echo Request pour vérifier qu'une machine répond.

Affiche chaque routeur (saut) traversé pour atteindre une destination.

arp — Table ARP (IP ↔ MAC)

La table ARP associe chaque adresse IP locale à son adresse MAC correspondante.

route — Table de routage

Permet de consulter et de modifier la table de routage Windows.

netstat — Connexions et ports actifs

Affiche les connexions TCP/UDP actives, les ports en écoute et les statistiques réseau.

tasklist | findstr <PID>nslookup — Résolution DNS

Résout un nom de domaine en adresse IP ou fait une résolution inverse (IP → nom).

nslookup puis les noms à résoudre. exit pour quitter.netsh — Configuration avancée

Outil puissant pour configurer les interfaces réseau, le pare-feu et les paramètres Wi-Fi.

Récapitulatif rapide

| Commande | Usage principal | Exemple utile |

|---|---|---|

| ipconfig /all | Config IP complète (MAC, DHCP, DNS) | ipconfig /flushdns |

| ping | Tester la joignabilité d'un hôte | ping 8.8.8.8 -t |

| tracert | Chemin réseau saut par saut | tracert -d 8.8.8.8 |

| arp -a | Table ARP (IP ↔ MAC) | arp -d * |

| route print | Table de routage | route add ... -p |

| netstat -ano | Connexions actives + PID | netstat -ano | findstr :443 |

| nslookup | Résolution DNS | nslookup -type=MX domain.com |

| netsh | Config avancée (IP, Wi-Fi, pare-feu) | netsh wlan show profiles |

Schéma de câblage

Configuration du Switch Linksys

Connectez le switch au MikroTik pour récupérer une adresse via DHCP, ou utilisez l'IP par défaut :

Identifiants par défaut :

Si le MikroTik vous distribue bien une IP, vous pouvez rester en DHCP.

La première chose à faire est d'attribuer une IP statique au switch dans la même plage que le MikroTik (ex : 192.168.88.x) :

Aller dans VLAN Management → VLANs et créer les VLANs nécessaires (ex : VLAN 10 et VLAN 20) :

Aller dans VLAN Management → Interfaces. Sélectionner GE1 (PC10) et configurer l'option JOIN VLAN → VLAN 10 :

Faire la même chose pour GE9 (PC20) dans le VLAN 20 :

Le port GE17 relie le switch au MikroTik. Il doit être configuré en trunk pour transporter les deux VLANs :

Configuration du Routeur MikroTik

Se connecter à l'interface WinBox/Web du MikroTik à l'adresse :

Aller dans Interfaces → onglet VLAN et créer les deux interfaces VLAN. Renommer l'interface physique reliant le routeur au switch (ex : Router→Switch) :

Créer VLAN 10 et VLAN 20 sur l'interface physique Router→Switch :

Aller dans IP → Addresses et créer les adresses passerelles pour chaque VLAN :

Configurer les PCs en IP statique :

Tester le ping entre PC10 et PC20 :

Installation du rôle FSRM

Depuis le Gestionnaire de serveur, cliquer sur Gérer → Ajouter des rôles et fonctionnalités.

Avancer jusqu'à l'étape Rôles de serveur, puis cocher :

Valider aussi lorsque l'assistant propose d'installer les outils de gestion associés.

Poursuivre jusqu'à la fin de l'installation — aucune configuration particulière n'est requise à cette étape.

Configuration des modèles de quotas

Dans les outils d'administration du serveur, ouvrir la console Gestionnaire de ressources du serveur de fichiers.

Dans la liste des Modèles de quotas, localiser le modèle "Limite de 2 Go". Faire un clic droit → Modifier les propriétés du modèle.

Modifier le nom du modèle et adapter la limite à 1 Go, puis valider.

La fonction Commande permet d'exécuter des actions automatiques quand la limite est atteinte. Par exemple, le modèle "Limite de 200 Mo avec extension de 50 Mo" alloue automatiquement 50 Mo supplémentaires via une commande :

Au moment de valider les modifications du modèle, l'assistant demande comment appliquer les changements aux quotas existants qui utilisent ce modèle. Choisir selon le contexte :

Application du quota sur un dossier

Faire un clic droit sur Quotas dans la console FSRM → Créer un quota.

Dans la fenêtre de configuration :

Le quota apparaît dans la liste avec le pourcentage utilisé. Dans l'exemple ci-dessous, 4 fichiers de 250 Mo ont été déposés → le quota atteint 99% de la limite de 1 Go :

En tentant d'ajouter un fichier supplémentaire dépassant la limite, Windows bloque l'opération. Un événement est automatiquement consigné dans le journal Application de l'observateur d'événements :

Lister les commandes disponibles

Pour voir toutes les commandes du module LocalAccounts :

Commandes essentielles

Get-LocalUser— lister les comptes locauxNew-LocalUser— créer un utilisateur localRemove-LocalUser— supprimer un utilisateurRename-LocalUser— renommer un utilisateurSet-LocalUser— modifier (ex : mot de passe)Enable-LocalUser— activer un compteDisable-LocalUser— désactiver un compte

Get-LocalGroup— lister les groupes locauxNew-LocalGroup— créer un groupeRemove-LocalGroup— supprimer un groupeRename-LocalGroup— renommer un groupeSet-LocalGroup— modifier un groupeGet-LocalGroupMember— voir les membresAdd-LocalGroupMember— ajouter un membreRemove-LocalGroupMember— retirer un membre

Créer un utilisateur local

Utilise 3 variables : $AccountName (nom), $AccountPassword (mot de passe), $AccountDescription (description, facultatif).

Vérifier que le compte a bien été créé :

Supprimer un utilisateur local

Prérequis : les services DNS et Active Directory doivent être installés.

Lister les commandes disponibles

Commandes essentielles AD

Get-ADUser— lister les utilisateurs ADNew-ADUser— créer un utilisateur ADRemove-ADUser— supprimer un utilisateur ADSet-ADUser— modifier un utilisateur ADRename-ADObject— renommer un objet ADEnable-ADAccount— activer un compte ADDisable-ADAccount— désactiver un compte ADSet-ADAccountPassword— changer le mot de passe

Get-ADGroup— lister les groupes ADNew-ADGroup— créer un groupe ADRemove-ADGroup— supprimer un groupe ADSet-ADGroup— modifier un groupe ADGet-ADGroupMember— voir les membresAdd-ADGroupMember— ajouter un membreRemove-ADGroupMember— retirer un membre

Créer un utilisateur AD

Paramètres principaux : -Name (nom affiché), -SamAccountName (login), -UserPrincipalName (UPN), -Path (emplacement dans l'AD), -AccountPassword, -Enabled.

Renommer un utilisateur AD

Exemple : jdupont → j.dupont, Jean Dupont → Julien Dupont

Gestion des Unites d'Organisation (OU)

Créer une OU à la racine du domaine :

Créer une OU dans une autre OU :

Supprimer une OU (désactiver la protection d'abord) :

Horaires de connexion

Restreindre un utilisateur à des plages horaires précises (ex : lundi–vendredi, 8h–18h) :

Appliquer les horaires d'un utilisateur modèle à toute une OU :

Get-ADUser -Filter *.Garantit la continuité des opérations en cas de crise majeure (catastrophe naturelle, cyberattaque). Maintient les activités critiques en mode dégradé.

Composante du PCA, spécifique aux SI. Garantit la disponibilité continue des systèmes via sauvegardes, redondances et procédures de basculement.

Rétablit les opérations après un incident (panne, perte de données). Peut fonctionner seul ou en complément du PCA. Inclut stratégies de récupération et tests réguliers.

Redémarre les systèmes informatiques après un incident, en complément du PCI. Se concentre sur la récupération rapide avec procédures de restauration.

Assure une communication claire avec collaborateurs, clients, partenaires et autorités. Inclut protocoles, messages prérédigés et canaux dédiés. Souvent négligé, mais crucial.

| Niveau | Type | Capacité | Redondance | Performance | Idéal pour |

|---|---|---|---|---|---|

| ⚡ RAID 0 | Répartition | 100% | ❌ Aucune | Très rapide | Fichiers temporaires non critiques |

| 🪞 RAID 1 | Miroir | 50% | ✅ 1 disque | Lecture rapide | Données critiques, sauvegardes |

| ⚖️ RAID 5 | Parité | N-1 | ✅ 1 disque | Excellente lecture | Serveurs de fichiers PME |

| 🛡️ RAID 6 | Double parité | N-2 | ✅ 2 disques | Bonne lecture | Stockage critique haute dispo |

| 🚀 RAID 10 | Miroir+Répart. | 50% | ✅ Variable | Très haute perf. | BDD, workloads intensifs |

Une sauvegarde est une copie de données permettant d’être restaurée en cas de perte ou de corruption.

Copie la totalité des données.

Copie uniquement les fichiers modifiés depuis la dernière sauvegarde (complète ou incrémentale).

Copie les fichiers modifiés depuis la dernière sauvegarde complète.

La méthode 3-2-1-1-0 est la règle d’or des sauvegardes professionnelles.

Conserver au moins 3 copies : production, sauvegarde, copie de sauvegarde. L’archivage compte comme une copie.

Utiliser au moins 2 supports différents : disques internes, SAN, NAS. Les bandes LTO comptent comme support.

Conserver au moins 1 copie hors site : autre site de production, infrastructure distante ou coffre-fort.

Au moins 1 copie isolée ou immuable : protection contre ransomware et actes malveillants via accès distant.

Zéro erreur après tests de restauration. Une sauvegarde non restaurable est inexploitable.

1. Qu'est-ce qu'un snapshot ?

Un snapshot (appelé point de contrôle dans Hyper-V) est une photographie de l'état d'une machine virtuelle à un instant T — disque, mémoire RAM et configuration. Il est créé en quelques secondes et permet de revenir à cet état précis si une opération tourne mal.

Dans Hyper-V, un snapshot génère un fichier .avhdx (disque différentiel) qui ne stocke que les différences par rapport au disque parent. La VM continue de fonctionner normalement, toutes les nouvelles écritures sont redirigées vers ce fichier différentiel.

Checkpoint-VM -Name "NomVM" -SnapshotName "Avant-MàJ"2. Snapshot vs Sauvegarde — quelle différence ?

Snapshot et sauvegarde sont souvent confondus, mais ils répondent à des besoins très différents :

| Critère | 📸 Snapshot | 💾 Sauvegarde |

|---|---|---|

| Objectif | Retour arrière rapide (avant une modif) | Protection contre perte de données |

| Vitesse de création | Quelques secondes | Minutes à heures |

| Stockage | Sur le même hôte Hyper-V (fichier .avhdx) | Sur un stockage externe / distant |

| Indépendant de la VM source ? | ❌ Non — dépend du disque parent | ✅ Oui — copie autonome complète |

| Survit à une panne disque de l'hôte ? | ❌ Non | ✅ Oui (si hors-site) |

| Survit à une suppression accidentelle de la VM ? | ❌ Non | ✅ Oui |

| Utilisation typique | Avant une mise à jour, un changement de config | PRA, sinistre, ransomware, archivage |

| Durée conseillée de rétention | Quelques heures à quelques jours max | Jours, semaines, mois selon la politique |

3. Risques liés à un usage prolongé

Chaque snapshot crée un fichier .avhdx qui grossit en permanence car toutes les nouvelles écritures disque y sont redirigées. Sur une VM très active (base de données, contrôleur de domaine, serveur de fichiers), ce fichier peut atteindre plusieurs dizaines de Go en quelques jours.

- 🔴 Saturation du disque de l'hôte → la VM s'arrête brutalement (plus d'espace pour écrire)

- 🔴 Dégradation des performances → chaque lecture doit traverser la chaîne snapshot → disque parent

- 🔴 Fusion longue et risquée → supprimer un vieux snapshot force une fusion qui peut durer des heures et stresser le stockage

- 🔴 Corruption possible → une fusion interrompue (coupure de courant, panne) peut corrompre le disque virtuel

- → Créer un snapshot juste avant une opération risquée

- → Supprimer le snapshot dans les 24-48h si tout va bien

- → Nommer les snapshots clairement (ex: Avant-MàJ-KB5034441)

- → Surveiller l'espace disque de l'hôte

- → Compléter avec une vraie sauvegarde VEEAM

- → Laisser un snapshot actif plusieurs semaines

- → Utiliser les snapshots comme seule stratégie de sauvegarde

- → Empiler plusieurs snapshots en chaîne

- → Restaurer un snapshot de DC après plusieurs jours

- → Ignorer les alertes d'espace disque de l'hôte

Get-VMSnapshot -VMName "NomVM" pour lister les snapshots existants · Remove-VMSnapshot -VMName "NomVM" -Name "NomSnapshot" pour en supprimer un.4. Résumé — Réponses aux questions clés

Une photographie de l'état complet d'une VM (disque + RAM + config) à un instant T, stockée sous forme de fichier différentiel .avhdx sur l'hôte Hyper-V. Il permet de revenir à cet état en quelques secondes.

Un snapshot dépend du disque parent et du stockage de l'hôte — il disparaît si l'hôte tombe en panne. Une sauvegarde est une copie autonome et indépendante, stockée hors de l'hôte, utilisable même en cas de sinistre total.

Le fichier .avhdx grossit continuellement. Sur une VM active, il peut saturer le disque de l'hôte en quelques jours, provoquant l'arrêt brutal de la VM. La suppression tardive d'un snapshot entraîne une fusion longue qui dégrade les performances et risque de corrompre le disque virtuel.

1. Définitions

Le RPO représente la quantité maximale de données que l'on peut se permettre de perdre en cas d'incident, exprimée en durée. C'est la réponse à la question : "Jusqu'à quand puis-je remonter dans le temps ?"

Si votre RPO est de 4 heures, cela signifie que votre système de sauvegarde doit garantir qu'en cas de panne, vous pouvez restaurer une version datant de moins de 4 heures. Les données créées entre la dernière sauvegarde et le sinistre sont perdues.

Le RTO représente le délai maximal acceptable pour remettre un système en fonctionnement après un incident. C'est la réponse à la question : "Combien de temps peut-on rester hors ligne ?"

Si votre RTO est de 2 heures, cela signifie que les systèmes impactés doivent être opérationnels dans un délai de 2 heures maximum après le sinistre, qu'il s'agisse d'une restauration, d'un basculement vers un site secondaire ou d'un redémarrage.

2. Visualisation — RPO & RTO sur une timeline

sauvegarde

activité

3. Impact selon les métiers

| Type d'organisation | RPO typique | RTO typique | Explication |

|---|---|---|---|

| Banque / Bourse | ~0 (temps réel) | < 1 min | Chaque seconde de données perdue = perte financière massive |

| Hôpital / Urgences | < 15 min | < 30 min | Les dossiers patients sont vitaux |

| E-commerce | < 1h | < 2h | Chaque heure d'arrêt = commandes perdues |

| PME standard | 24h (1 sauvegarde/jour) | < 4h | Tolérance modérée, reprise dans la journée |

| Archivage / Archives légales | 1 semaine | 72h | Données peu modifiées, accès non critique |

4. Comment atteindre ses objectifs RPO / RTO ?

| Solution | RPO atteignable | Description |

|---|---|---|

| Sauvegarde quotidienne | ~24h | Méthode classique — snapshot ou agent la nuit |

| Sauvegarde toutes les heures | ~1h | Tâche planifiée VEEAM, sauvegardes incrémentales |

| Réplication continue (CBT) | < 15 min | VEEAM Continuous Data Protection (CDP) |

| Journalisation base de données | < 1 min | SQL Server log shipping, Oracle Data Guard |

| Réplication synchrone (SAN) | ~0 | Chaque écriture est dupliquée en temps réel sur un site distant |

| Solution | RTO atteignable | Description |

|---|---|---|

| Restauration depuis bande / NAS | 4–24h | Copie physique à restaurer manuellement |

| VEEAM Instant Recovery | < 15 min | La VM démarre directement depuis le fichier de sauvegarde |

| Réplication de VM Hyper-V / VMware | < 5 min | Une copie de la VM tourne en veille sur un hôte secondaire |

| Cluster de basculement (Failover) | < 1 min | Un second nœud prend la main automatiquement |

| Active-Active (haute dispo) | ~0 | Deux instances tournent simultanément, aucune interruption |

5. Résumé — Mémo RPO / RTO

- 📌 Perte de données max tolérée

- 📌 Répond à : "Jusqu'où remonter ?"

- 📌 Dépend de la fréquence des sauvegardes

- 📌 Exemple : RPO 4h → sauvegarde toutes les 4h

- 📌 Durée d'interruption max tolérée

- 📌 Répond à : "Combien de temps hors ligne ?"

- 📌 Dépend de la vitesse de restauration

- 📌 Exemple : RTO 2h → back en ligne en < 2h

Deux serveurs Windows Server (2016/2019/2022), un DC principal existant, accès administrateur domaine.

Sur le futur DC2, ouvrir Gestionnaire de serveur → Système → Modifier le nom d'ordinateur.

Renseigner le domaine et valider avec un compte admin domaine, puis redémarrer.

Sur DC2, installer le rôle Active Directory Domain Services via PowerShell :

Attendre la fin de l'installation (quelques minutes). Vérifier le résultat :

Promouvoir DC2 comme contrôleur de domaine dans le domaine existant :

Le serveur va redémarrer automatiquement à la fin de la promotion.

c2rt.org par votre nom de domaine réel. Fournir les credentials d'un admin domaine.Après le redémarrage, vérifier que la réplication AD fonctionne entre les deux DC :

Vérifier qu'il n'y a aucune erreur. Forcer une synchronisation immédiate :

Vérifier le statut global de la réplication :

DFSR (Distributed File System Replication) réplique les dossiers SYSVOL et NETLOGON entre les DC. C'est lui qui propage les GPO et les scripts de connexion.

Vérifier l'état DFSR sur DC2 (PowerShell en admin) :

Voir le détail des membres du groupe de réplication SYSVOL :

4 = Normal sur les deux DC.Si DFSR est bloqué ou en état Non-authoritative, forcer une synchro depuis DC1 :

En cas de SYSVOL non partagé sur DC2, forcer la réinitialisation DFSR :

Vérifier que SYSVOL et NETLOGON sont bien partagés sur DC2 :

Les deux partages doivent apparaître dans la liste. Vérifier aussi via :

Vérifier que DC2 est bien enregistré dans le DNS du domaine :

Vérifier les enregistrements SRV (essentiels pour l'authentification) :

Forcer l'enregistrement DNS si nécessaire :

Validation complète de la réplication et de la santé des DC :

Simuler une modification et vérifier la propagation :

Supprimer l'utilisateur test une fois la validation faite :

Get-ADUser retourne l'utilisateur sur DC2 sans erreur, la réplication AD + DFSR est pleinement opérationnelle.• Rajouter un lecteur DVD à la VM backup.

• Parcourir l’ISO de Veeam.

• Aller dans “Ce PC” sur la VM Backup et lancer l’installation de Veeam.

• Installer Veeam Backup & Replication.

Aller dans Inventory → Physical and Cloud Infrastructure → clic droit → Add protection group…

Choisir Individual Computers → faire la nomenclature voulue (ex. SRV-DC01) → renseigner l’adresse du serveur + LOGs + option d’horaires → Apply → Job Now.

Dans le nouveau dossier créé sous Physical and Cloud Infrastructure → clic droit sur le serveur → Add to backup job → New job.

Configurer : Server → Nomenclature de sauvegarde → sélectionner le ou les serveurs → Entire computer → cliquer sur Run the Job pour lancer une sauvegarde directe.

Après avoir ajouté le serveur dans un groupe physique, créer un JOB différent des jobs qui sauvegardent les serveurs complets.

Clic droit sur le serveur → Add to backup job → New Job.

Dans l’onglet BACKUP MODE, sélectionner “File Level Backup”.

Cocher “The following file system objects” et pointer vers le ou les dossiers à sauvegarder.

Cliquer sur Run the Job à la dernière étape pour lancer la sauvegarde immédiatement.

• Lancer Veeam.

• Choisir le serveur de backup (localhost si c’est celui en question) → suivant jusqu’au lancement.

• Aller dans Backup Infrastructure → Backup Repositories → Add backup repositories → choisir le dossier de backup (soit sur le serveur en question, soit sur un Serveur ou NAS à distance).

• On peut supprimer le dossier par défaut à partir de là.

• Aller dans Inventory → Virtual Infrastructure → Add Server → Hyper-V.

• Sélectionner Microsoft Hyper-V Server (standalone).

• Renseigner l’IP du serveur à sauvegarder.

• Saisir les credentials du serveur Hyper-V (NomServeur\administrateur + mot de passe).

• Next jusqu’à Apply.

• Le serveur apparaît dans INVENTORY.

• Clic droit dessus → Add to backup Job → New Job (ou sélectionner un job déjà créé si on veut le joindre à cette tâche).

• Paramétrer les horaires → à la fin cliquer sur Run the Job pour lancer la première sauvegarde directement.

Machine A (source) — la machine avec les données à sauvegarder.

Disque de sauvegarde — capacité suffisante pour l’image. Initialiser et formater dans Windows avant de commencer.

Machine B (cible) — la machine qui recevra le clone.

Disque cible — doit être supérieur ou égal au disque sauvegardé de la machine A.

Insérer l’ISO Clonezilla dans le lecteur DVD ou sur une clé USB de la machine.

Clic droit sur la VM → onglet Power → “Power on to firmware”.

Dans le Boot Menu, sélectionner CD-Rom / USB.

Au démarrage : sélectionner Français → conserver les paramètres par défaut → Start Clonezilla.

Sélectionner device-image (pour créer une image disque).

Sélectionner local_dev.

Appuyer sur Entrée pour détecter les périphériques.

Sélectionner le disque de sauvegarde (disque destination).

Cocher “Passer la vérification du disque source”.

Sélectionner l’emplacement de l’image → faire directement DONE → Entrée (Clonezilla localisera automatiquement).

Choisir le mode Beginner (mode débutant).

Sélectionner savedisk (sauvegarde de tout le disque).

Nommer l’image — laisser le nom d’origine qui contient la date pour mieux s’y retrouver.

Choisir le disque à sauvegarder → sélectionner en appuyant sur Espace (une étoile ★ doit apparaître).

Mode de compression : 9 gzip.

Sélectionner “Ne pas vérifier à la fin de la création”.

Sélectionner “Vérifier l’image sauvegardée”.

Sélectionner “Ne pas chiffrer l’image”.

Sélectionner “Yes, copy log file” si vous souhaitez conserver les logs.

Choisir l’action à exécuter après la sauvegarde (ex. redémarrage) puis lancer la sauvegarde.

Valider toutes les confirmations. Suivre la progression.

Sur la machine B (cible), ajouter un disque virtuel existant en entrant le chemin du disque de sauvegarde de la machine A.

Insérer l’ISO Clonezilla (DVD ou USB) → démarrer sur Clonezilla comme à l’étape 2.

Sélectionner device-image.

Sélectionner local_dev.

Appuyer sur Entrée pour détecter les périphériques.

Sélectionner le disque de sauvegarde de la machine A.

Sélectionner l’image à restaurer → DONE.

Choisir le mode Beginner.

Sélectionner restoredisk (restaure tout le disque).

Sélectionner le disque cible de la machine B.

Suivre les mêmes étapes que pour la sauvegarde (confirmations, action de fin…).

Disposition : Serveur Active Directory + DHCP • Serveur WDS (peut être le même ou séparé).

Dans le Gestionnaire de serveur, ajouter le rôle Services de déploiement Windows (WDS).

Cocher l’option ci-dessous si le serveur WDS est membre du domaine.

Définir l’emplacement du dossier WDS — il est fortement conseillé de le placer sur un disque différent du système.

Cocher la case “Répondre à tous les ordinateurs” pour que WDS serve toutes les machines du réseau.

Dans la console WDS, clic droit sur “Images de démarrage” → “Ajouter une image de démarrage”.

Sélectionner le fichier boot.wim dans le dossier Sources du DVD d’installation Windows.

Donner un nom reconnaissable à cette image de démarrage et poursuivre jusqu’à l’import.

Clic droit sur l’image de démarrage importée → “Créer une image de capture”.

Donner un nom reconnaissable et cliquer sur “Parcourir” pour définir l’emplacement.

Naviguer vers RemoteInstall\Boot\x64\Images. Si le fichier boot est visible, c’est le bon dossier. Nommer le fichier avec l’extension .wim → “Ouvrir”.

Cliquer sur “Suivant” pour lancer la création. L’opération prend plusieurs minutes.

Une fois terminé, faire un clic droit sur le nom du serveur → Actualiser pour voir l’image de capture.

Désactiver l’image “Setup” (clic droit → Désactiver) pour ne conserver active que l’image de capture.

Installer une VM Windows vierge. Vérifier qu’elle obtient une IP via DHCP. Effectuer les mises à jour si souhaité.

Ouvrir un invite de commande (cmd) et lancer Sysprep en mode Audit :

/ mais pas après.Au reboot, la session Administrateur local s’ouvre automatiquement. Installer toutes les applications souhaitées.

Une fois les applications installées, généraliser le master :

Démarrer la VM master. Appuyer rapidement sur F12 pour booter sur le réseau (placer le switch réseau avant le disque dans l’ordre de boot).

La machine démarre automatiquement sur l’image de capture (la seule active).

Choisir le volume à capturer (ex. lecteur C) puis donner un nom reconnaissable à l’image.

Cocher “Charger l’image sur un serveur des services de déploiements”, saisir le nom du serveur WDS → “Connexion”.

Fenêtre d’authentification : naviguer avec les flèches du clavier. Saisir NomServeur\administrateur + mot de passe. Descendre sur “Mémoriser les identifiants” → Espace pour cocher → OK → Entrée.

Choisir un groupe d’images existant dans WDS pour stocker l’image d’installation.

Cliquer sur “Parcourir”. Utiliser le chemin de partage \\NomServeur\reminst et nommer le fichier (ex. win10.wim).

Cliquer sur “Suivant” pour lancer la capture. L’image .wim est créée et envoyée sur le serveur WDS.

Dans la console WDS, clic droit sur l’image “Setup” → “Activer”. Désactiver l’image “Capture” pour ne pas avoir à choisir.

Démarrer une nouvelle VM vierge (sans OS). Elle boote automatiquement sur le réseau et trouve l’image boot.wim.

Le setup WDS s’ouvre. Cliquer sur “Suivant”.

S’authentifier au serveur (ou domaine) sous le format domaine_ou_serveur\utilisateur.

La liste des images d’installation disponibles s’affiche. Sélectionner l’image personnalisée capturée à l’étape précédente.

Ouvrir l’Éditeur du Registre : Win + R → taper regedit → Entrée.

Naviguer vers la clé :

Double-cliquer sur InitialKeyboardIndicators.

Saisir 2 dans le champ Données de la valeur → OK.

Naviguer vers la seconde clé :

Double-cliquer sur InitialKeyboardIndicators, saisir 2 → OK. Fermer le Registre.

Télécharger et exécuter le script .reg ci-dessous — il applique les deux modifications automatiquement.

Récupérer l’ISO de la backup sur le serveur de backup.

Avant de continuer, partager le dossier où se trouve la VM. Pas besoin de modifier les permissions.

L’ISO se trouve dans les Documents du serveur de backup. Copier-coller l’ISO sur l’hôte.

Ajouter un lecteur DVD sur la machine à restaurer et y monter l’ISO.

Mettre le lecteur DVD en premier pour le démarrage — sur l’emplacement et sur le microprogramme.

Démarrer la machine et appuyer vite pour booter sur le lecteur DVD.

Quand la machine démarre, restaurer avec Veeam Recovery Media.

Sélectionner Veeam Agent pour lancer la restauration.

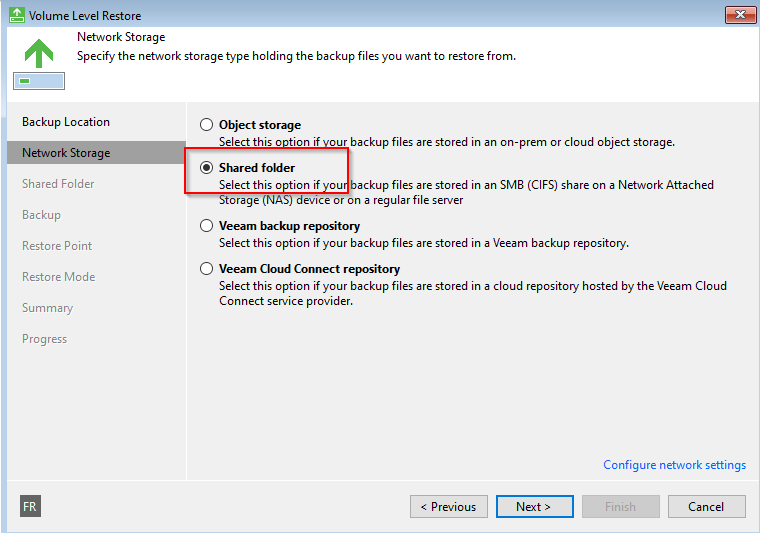

Sélectionner Network Storage.

Choisir Shared Folder pour le dossier partagé.

Renseigner les informations du serveur de backup pour joindre le dossier partagé.

Sélectionner la sauvegarde à restaurer.

Cliquer sur Suivant jusqu’au lancement — la machine récupère la backup en intégralité.

Pour tester la sauvegarde en LABO, on va “casser” la VM imbriquée pour qu’elle ne démarre plus, par exemple avec :

• HOME en haut → Restore → Microsoft Hyper-V.

• Restore from backup → Entire VM restore → Entire VM Restore → Add from infrastructure → sélectionner le serveur et OK.

• Sélectionner la VM à restaurer → suivant jusqu’à la fin.

• Aller dans Home → Backups → Disk → clic droit sur le backup en question → Restore Guest Files.

• Choisir la date de la sauvegarde → Browse.

• Dans la fenêtre qui s’ouvre, parcourir pour trouver le fichier perdu → clic droit → Restore → Overwrite.

Méthode 1 — Restauration directe depuis Veeam Explorer

1. Aller dans Home → Backups → Disk → clic droit sur le backup du DC → Restore application items → Microsoft Active Directory objects…

2. Veeam Explorer for Active Directory s’ouvre. Naviguer dans l’arborescence AD pour trouver l’objet à restaurer. Clic droit → Restore objects to NomDeLaMachine.domaine.

Méthode 2 — Restore objects to... (avec Restore Wizard)

1. Depuis Veeam Explorer, clic droit sur l’objet → Restore objects to…

2. Le Restore Wizard s’ouvre. Renseigner le serveur cible → sélectionner “Use the following account” → entrer les identifiants du domaine (tssr.lab\Administrateur) → Next.

3. Vérifier les options de restauration → cliquer sur Restore.

192.168.0.100) + Windows Server DHCP (192.168.0.250) sur le même réseau /24. FOG gère le PXE, Windows gère le DHCP.Prérequis logiciels / système

- Ubuntu Server 20.04 LTS ou 22.04 LTS, installation minimale.

- Accès sudo ou compte

root. - Connexion Internet fonctionnelle pendant l’installation.

- Minimum 20 Go d’espace disque libre et 2 Go de RAM.

Prérequis réseau — IP fixe obligatoire

FOG est très sensible aux changements d’IP. Éditer le fichier Netplan :

Exemple de configuration IP fixe :

eth1 par le nom réel de votre interface (vérifier avec ip a). Le YAML est sensible à l’indentation — espaces uniquement, pas de tabulations.Appliquer et vérifier :

Résumé des paramètres réseau

| Paramètre | Valeur exemple | Rôle |

|---|---|---|

| IP du serveur FOG | 192.168.0.100 | IP fixe Ubuntu |

| Masque | 255.255.255.0 | /24 |

| Passerelle / DNS | 192.168.0.250 | Windows Server (DHCP) |

| Interface réseau | eth1 | À adapter selon ip a |

Mettre le système à jour et installer Git.

Télécharger les sources officielles de FOG depuis GitHub.

Répondre aux questions comme ceci :

| # | Question | Réponse | Note |

|---|---|---|---|

| 1 | What version of Linux… | 2 | Ubuntu détecté automatiquement |

| 2 | Installation Type | N | Normal |

| 3 | Interface | eth1 | Interface avec l’IP 192.168.0.100 |

| 4 | Router Address | 192.168.0.250 | Votre Windows Server |

| 5 | DNS Address | 192.168.0.250 | |

| 6 | Using FOG DHCP | N | Windows gère le DHCP |

| 7 | Internationalization | N | |

| 8 | HTTPS Support | N | Plus simple pour commencer |

No dans le récapitulatif, puis taper Y pour lancer l’installation.1. Aller sur le Windows Server et ouvrir un navigateur :

2. Cliquer sur le bouton bleu “Install/Update Now”.

3. Attendre le formulaire de connexion (Login).

4. Revenir sur l’Ubuntu et appuyer sur Entrée.

Sur le rôle DHCP Windows, configurer les options d’étendue suivantes :

| Option | Valeur | Description |

|---|---|---|

| 066 | 192.168.0.100 | Boot Server Host Name — IP du serveur FOG |

| 067 (BIOS) | undionly.kpxe | PC classiques — mode BIOS legacy |

| 067 (UEFI) | ipxe.efi | PC modernes — mode UEFI |

| Champ | Valeur |

|---|---|

| URL | http://192.168.0.100/fog/management |

| Utilisateur | fog |

| Mot de passe | password |

📋 Procédure d’enregistrement d’un hôte (Full Registration)

Le PC doit chercher le serveur FOG avant de démarrer son propre système.

1. Démarrer ou redémarrer la machine virtuelle.

2. Appuyer sur la touche Boot Menu dès le logo de boot — généralement F12, parfois Esc ou F10.

3. Sélectionner Network Boot ou EFI Network selon le mode.

4. Attendre l’affichage de l’IP. Le menu FOG (menu bleu) apparaît.

1. Descendre sur Perform Full Host Registration and Inventory et valider avec Entrée.

2. Le système charge le “FOS Linux”. Patienter jusqu’à la première question.

3. Répondre aux questions :

| Champ | Que faire |

|---|---|

| Hostname | Nom unique (ex : CLI-DEBIAN-01) puis Entrée |

| Image ID / Primary User / Department / Location | Entrée à chaque fois (laisser vide) |

| Associate with groups | n puis Entrée |

| Assign to default product key | n puis Entrée |

4. À “Are you sure you want to register this host?” — Entrée.

5. Le PC s’éteint ou redémarre. C’est fini pour la partie client.

1. Ouvrir l’interface Web FOG : http://192.168.0.100/fog/management

2. Cliquer sur l’onglet Hosts (icône avec deux personnages).

3. Cliquer sur List All Hosts.

4. Le PC CLI-DEBIAN-01 doit apparaître dans le tableau.

📸 Procédure de capture d’une image

Dans l’onglet Images, définir les caractéristiques du conteneur qui stockera les données.

- Image Name : Nom logique (ex :

Img-Debian-Base). - Image Type : Single Disk - Resizable — adapte l’image à différentes tailles de disques.

- Operating System : Linux — FOG utilise les bons outils de compression.

Dans la fiche du client enregistré (ex : Debian-Client-T), sélectionner l’image dans le champ Host Image.

Dans l’onglet Basic Tasks, cliquer sur Capture. Le serveur passe en mode écoute.

Fenêtre de confirmation :

- Schedule instant : Tâche disponible immédiatement.

- Wake on LAN : Réveille le PC à distance si compatible.

- Cliquer sur Task pour valider.

Booter le PC client en PXE. FOG démarre automatiquement la capture.

- Partclone copie uniquement les blocs utilisés — plus rapide qu’une copie bit-à-bit.

- Partition FAT32 (boot EFI) visible à 100 %.

- Une fois terminé, le PC s’éteint automatiquement.

🚀 Procédure de déploiement d’une image

Utiliser une nouvelle VM vide sur le même LAN Segment.

- Démarrage PXE : Booter sur le réseau (F12).

- Enregistrement : Effectuer un Full Host Registration and Inventory. Nommer le PC (ex :

Debian-Client-02). - Une fois l’inventaire fini, le PC s’éteint.

Aller dans Hosts → List All Hosts, cliquer sur Debian-Client-02.

- Dans Host Image, sélectionner

Img-Debian-Basepuis cliquer Update. - Onglet Basic Tasks → cliquer Deploy → cocher Schedule with shutdown → Task.

Rallumer Debian-Client-02 et forcer le boot PXE (F12).

- Le client détecte la tâche de déploiement en attente.

- Partclone affiche la progression du téléchargement depuis le serveur vers le disque local.

- À 100 %, le PC redémarre — clone exact du Debian original installé en quelques minutes.

📦 Déploiement d’une application (Snapins)

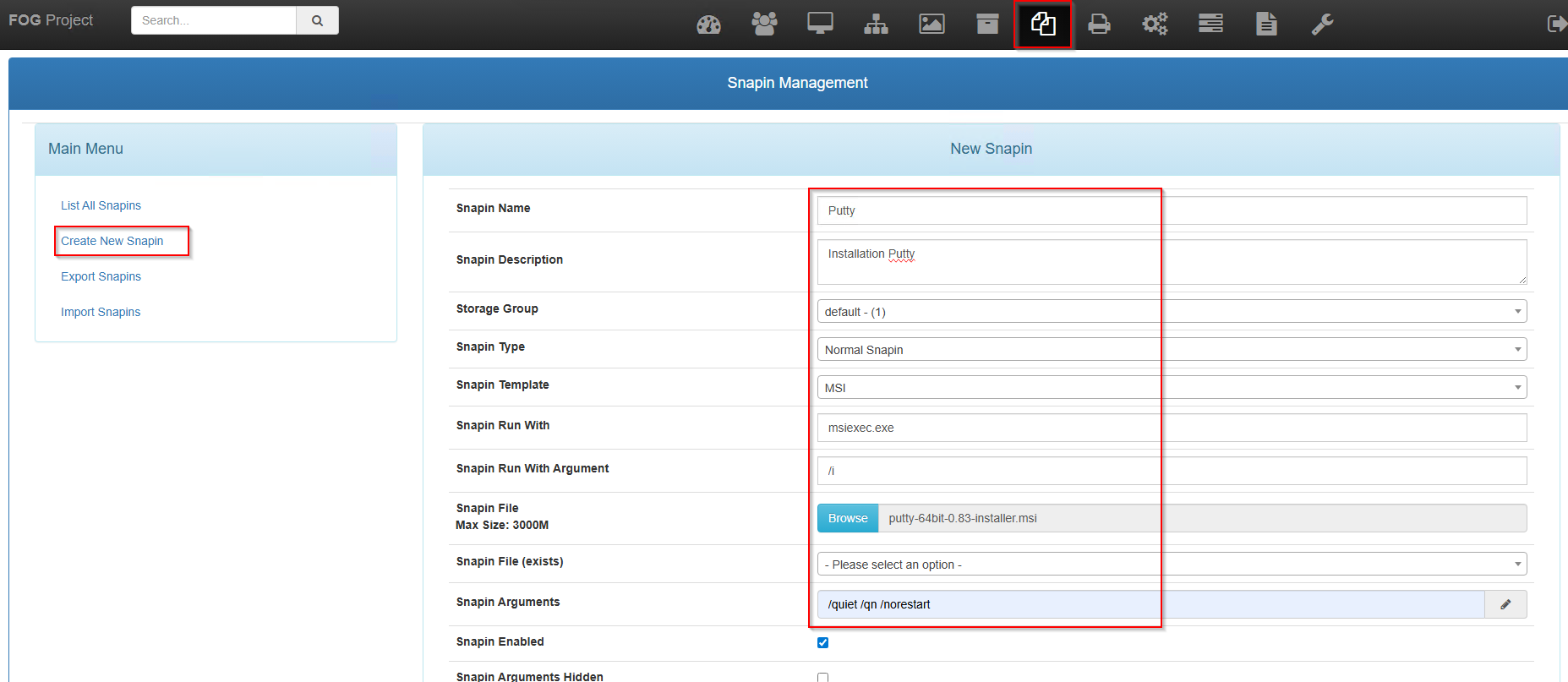

Dans l’interface Web FOG, aller dans l’onglet Snapin Management (icône disquettes en haut) puis cliquer Create New Snapin.

- Snapin Name : Nom logique du snapin (ex :

Putty). - Snapin Type : Normal Snapin.

- Snapin Template : MSI pour un installeur

.msi. - Snapin Run With :

msiexec.exe. - Snapin Run With Argument :

/i. - Snapin File : Sélectionner le fichier installeur (ex :

putty-64bit-0.83-installer.msi). - Snapin Arguments :

/quiet /qn /norestartpour une installation silencieuse.

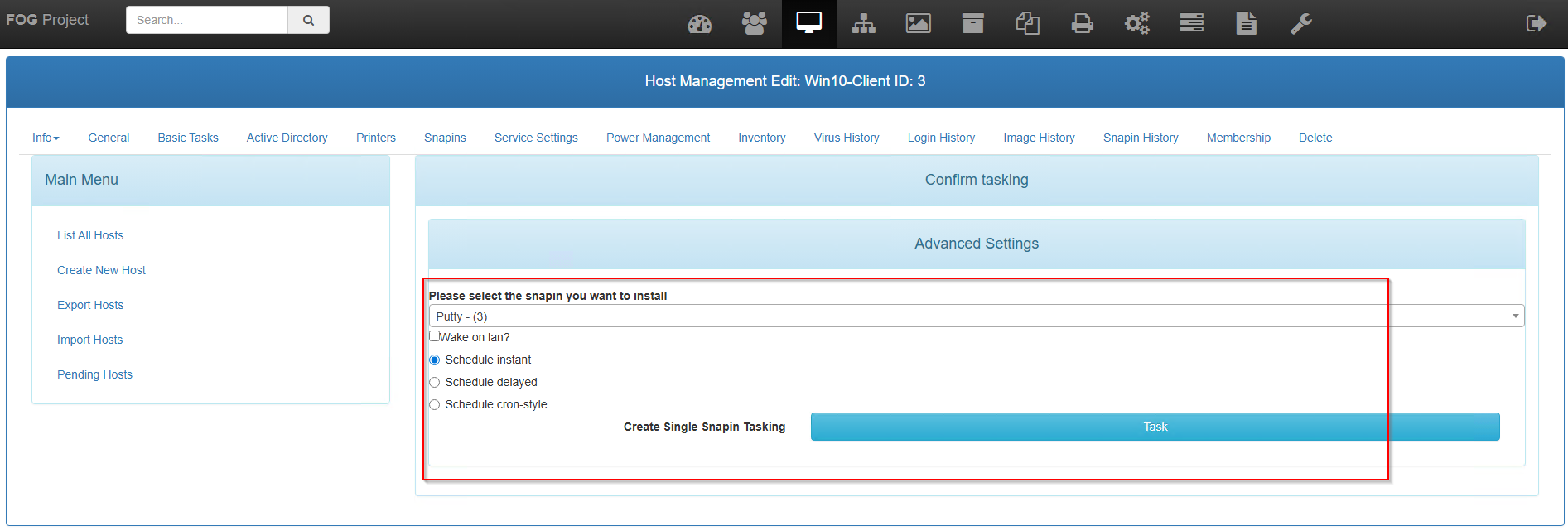

Dans la fiche de la machine cliente (Hosts → List All Hosts → cliquer sur le PC), aller dans l’onglet Snapins.

- Cocher “Check here to see what snapins can be added” pour afficher la liste.

- Sélectionner le snapin Putty dans la liste Add Snapins.

- Cliquer sur le bouton Add pour l’associer à cet hôte.

Dans la même fiche client, aller dans l’onglet Basic Tasks. En bas de la liste des tâches, cliquer sur Single Snapin.

Sélectionner le snapin à installer, choisir Schedule instant et cliquer Task.

Introduction — Linux vs Windows

Linux est un système d'exploitation open source basé sur Unix. Contrairement à Windows, tout se gère principalement en ligne de commande (terminal). C'est particulièrement vrai pour les serveurs Debian/Ubuntu.

Quelques différences clés à retenir quand on vient de Windows :

| Windows | Linux (Debian/Ubuntu) |

|---|---|

| C:\Users\nom | /home/nom |

| Explorateur de fichiers | Terminal + commandes |

| Panneau de configuration | Fichiers de config dans /etc |

| Gestionnaire de tâches | top / htop |

| Notepad | nano / vim |

| Administrateur | root / sudo |

Fichier.txt et fichier.txt sont deux fichiers différents.Arborescence — Structure des répertoires

Linux n'a pas de lettres de lecteur (C:, D:…). Tout part d'une seule racine : /

| Répertoire | Contenu |

|---|---|

| / | Racine du système (équivalent C:\) |

| /home/nom | Dossier personnel de l'utilisateur |

| /root | Dossier personnel du superutilisateur root |

| /etc | Fichiers de configuration système |

| /var/log | Journaux système (logs) |

| /tmp | Fichiers temporaires |

| /bin, /usr/bin | Commandes et programmes installés |

| /srv | Données des services (web, FTP…) |

Navigation — Se déplacer dans les répertoires

Affiche le répertoire courant (Print Working Directory).

Affiche le contenu d'un répertoire.

ls -la est la commande la plus complète : elle montre tout, y compris les fichiers cachés.Permet de changer de répertoire (Change Directory).

/ — toujours valide depuis n'importe où.Chemin relatif : depuis le répertoire courant.

Fichiers & Dossiers — Créer, copier, déplacer, supprimer

Créer des répertoires et des fichiers vides.

Copier fichiers et dossiers.

Déplacer ou renommer fichiers et dossiers.

mv sert à la fois à déplacer ET renommer — c'est la même commande.Supprimer fichiers et dossiers.

rm -rf supprime définitivement sans corbeille. Pas de Ctrl+Z possible.Afficher et rechercher dans les fichiers.

tail -f est très utile pour surveiller les logs en direct (serveur web, SSH…).Permissions & Utilisateurs

Sous Linux, chaque fichier a des permissions pour 3 entités :

| Entité | Signification |

|---|---|

| u (user) | Le propriétaire du fichier |

| g (group) | Le groupe propriétaire |

| o (other) | Tous les autres utilisateurs |

Chaque entité peut avoir 3 droits : r (lire), w (écrire), x (exécuter).

Modifier les permissions avec chmod.

| Valeur octale | Permissions | Utilisation typique |

|---|---|---|

| 777 | rwxrwxrwx | Tout le monde peut tout faire (dangereux) |

| 755 | rwxr-xr-x | Scripts, dossiers publics |

| 644 | rw-r--r-- | Fichiers de config standards |

| 600 | rw------- | Clés SSH, fichiers privés |

Changer le propriétaire ou le groupe d'un fichier.

sudo permet d'exécuter une commande en tant que root (administrateur) sans changer d'utilisateur.

sudo commande à sudo -i pour limiter les risques d'erreur en root.Gérer les utilisateurs et les groupes : les créer, les modifier, les supprimer et gérer leurs appartenances.

📋 Trois étapes pour partager un dossier

- Créer un groupe pour les utilisateurs qui partageront le dossier

- Créer/ajouter les utilisateurs à ce groupe

- Assigner le groupe au dossier avec les bonnes permissions

1️⃣ Créer un groupe

2️⃣ Créer un utilisateur

adduser est interactif (recommandé pour les débutants). useradd est plus basique mais plus rapide.3️⃣ Ajouter un utilisateur à un groupe

-a (append) est importante : elle AJOUTE au groupe, sans retirer des autres groupes.Cas d'usage complet : créer un partage collaboratif

Opérations avancées

- Créer un groupe spécifique :

sudo groupadd partage_samba - Ajouter les utilisateurs à ce groupe

- Assigner le dossier au groupe avec

chown :partage_samba - Permissions :

chmod 770sur le dossier

Gestion des paquets — apt

apt est le gestionnaire de paquets de Debian/Ubuntu. Il permet d'installer, mettre à jour et supprimer des logiciels.

apt update avant apt install pour avoir les dernières versions.Installer et supprimer des paquets.

Rechercher un paquet et obtenir des informations.

Réseau sous Linux

Afficher la configuration réseau des interfaces.

ip a est l'équivalent Linux de ipconfig /all sous Windows.Tester la connectivité et diagnostiquer le réseau.

Afficher et gérer les routes et connexions actives.

Configuration réseau sur Debian/Ubuntu Server via Netplan.

netplan try avant netplan apply sur un serveur distant — en cas d'erreur, la connexion SSH serait coupée.Éditeurs de texte — nano & vim

nano est l'éditeur le plus simple — idéal pour débuter. Les raccourcis sont affichés en bas de l'écran.

| Raccourci | Action |

|---|---|

| Ctrl + O | Enregistrer le fichier |

| Entrée | Confirmer le nom du fichier |

| Ctrl + X | Quitter nano |

| Ctrl + K | Couper une ligne |

| Ctrl + U | Coller |

| Ctrl + W | Rechercher |

| Ctrl + G | Aide |

vim est plus puissant mais a une courbe d'apprentissage. Il fonctionne avec des modes.

| Mode / Commande | Action |

|---|---|

| i | Passer en mode INSERTION (écriture) |

| Échap | Retourner en mode NORMAL |

| :w | Enregistrer |

| :q | Quitter |

| :wq | Enregistrer et quitter |

| :q! | Quitter SANS enregistrer (forcer) |

| /mot | Rechercher "mot" |

| dd | Supprimer une ligne |

| yy / p | Copier / Coller une ligne |

Échap puis taper :q! et Entrée.Commandes utiles & astuces

Les commandes indispensables du quotidien.

Surveiller les processus et les ressources système.

Gérer les services (démons) avec systemd.

systemctl status est la première commande à utiliser quand un service ne fonctionne pas.Filtrage & Pipes — La puissance de Linux

Le Pipe (représenté par la barre verticale |) est l'un des outils les plus puissants de Linux. Il sert de "tuyau" de communication entre deux programmes.

Comment ça fonctionne ?

- commande_A s'exécute et génère des données.

- Le | attrape ces données au passage.

- commande_B reçoit ces données, les traite (les filtre, les trie) et affiche le résultat final.

AltGr + 6.

Exemple concret :

Si vous voulez chercher si l'utilisateur "micro" existe dans la liste des utilisateurs du système :

Ici, cat lit tout le fichier, et grep ne garde que la ligne qui nous intéresse.

grep analyse un texte ou un fichier et n'affiche que les lignes contenant un mot-clé précis.

Options indispensables :

-i: Ignore la casse (ne fait pas la différence entre "A" et "a").-v: Inverse la recherche (affiche tout SAUF le mot-clé).-r: Recherche récursive dans tous les fichiers d'un dossier.

ip a | grep "inet "Affiche uniquement les lignes contenant vos adresses IP en filtrant le surplus de la commande

ip a.

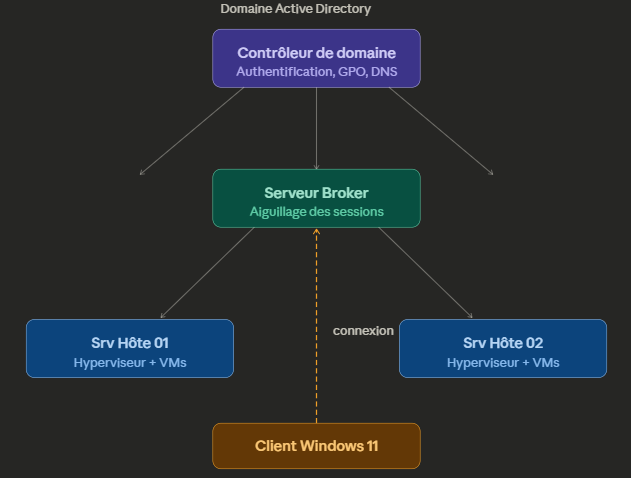

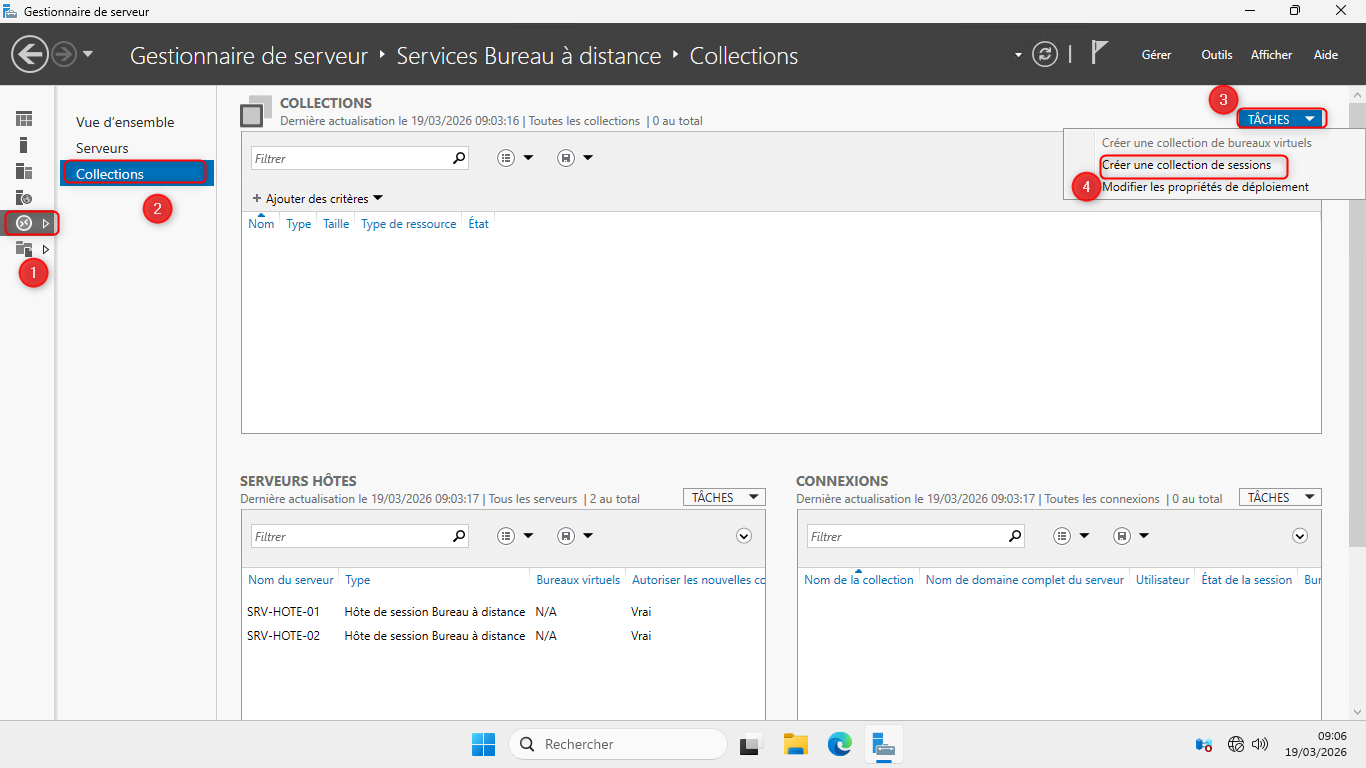

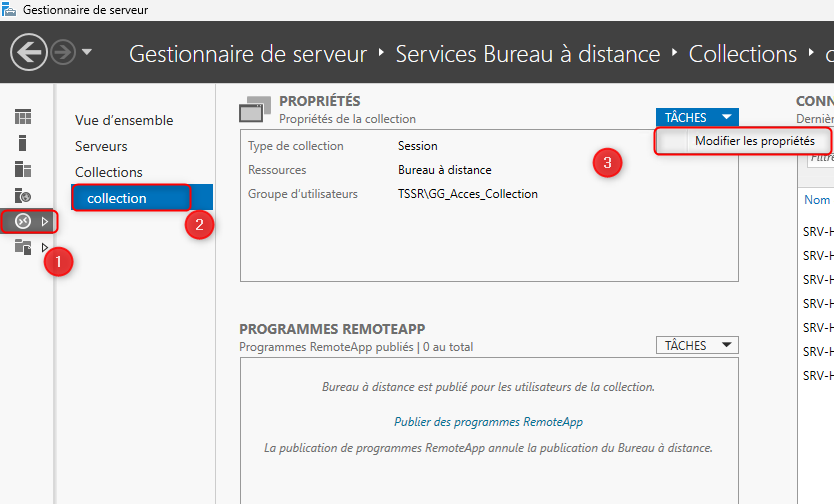

1. C'est quoi RDS ?

Le Remote Desktop Services (RDS) est une technologie Microsoft qui permet à des employés de se connecter à distance sur un serveur de l'entreprise et d'y utiliser des logiciels — comme s'ils étaient au bureau, depuis n'importe où.

2. Les rôles RDS — qui fait quoi ?

C'est le cœur du système. C'est sur ce serveur que tournent réellement toutes les applications et tous les bureaux des utilisateurs.

Exemple concret — PME de 50 personnes : Chacun retrouve son bureau personnalisé, ses fichiers, ses logiciels. L'entreprise n'a pas besoin d'acheter 50 PC puissants : des petits PC ou même des tablettes suffisent côté utilisateurs.

C'est lui qui reçoit les demandes de connexion et décide sur quel serveur envoyer chaque utilisateur.

Exemple : Marc travaille sur un rapport Word. Sa connexion coupe à 14h. À 14h05, il se reconnecte. Le Broker retrouve sa session. Son document Word est toujours ouvert à la même page.

Ce rôle publie une page web sur laquelle les utilisateurs voient toutes les applications auxquelles ils ont accès. Ils cliquent sur une icône et ça se lance.

Exemple : Un consultant ouvre le portail web, entre ses identifiants, clique sur l'icône ERP — le logiciel s'ouvre sans rien installer sur sa machine.

Ce rôle sert de point d'entrée sécurisé pour les connexions qui viennent d'Internet. Sans lui, il faudrait ouvrir le port 3389 sur le réseau de l'entreprise — ce qui est dangereux.

✅ Avec RD Gateway : tout passe par le port 443 (HTTPS). Discret, chiffré, bien mieux protégé. Pas besoin de VPN.

Ce rôle gère les licences d'accès (CAL) qui autorisent légalement chaque utilisateur ou chaque appareil à se connecter au serveur RDS.

➜ Toujours configurer RD Licensing dès le départ.

3. Protocole RDP & Accès

RDS utilise le protocole RDP (Remote Desktop Protocol) pour faire circuler les informations entre l'utilisateur et le serveur. RDP ne transporte pas les fichiers ni les logiciels — seulement l'image de l'écran.

Bureau complet : L'utilisateur obtient un bureau Windows entier hébergé sur le serveur. Idéal pour les télétravailleurs.

RemoteApp : Seule l'application publiée s'affiche dans une fenêtre sur le bureau local de l'utilisateur. Idéal pour les logiciels métier lourds (ERP, comptabilité, CAO).

4. Sessions, Licences CAL & Sécurité

Déconnexion : la session reste active sur le serveur (consomme RAM + CAL).

Fermeture de session (log off) : toutes les applications se ferment, la session est supprimée.

User CAL : Attribuée à un utilisateur. Il peut se connecter depuis autant d'appareils qu'il veut. Idéal pour les commerciaux qui changent d'appareil.

Device CAL : Attribuée à un appareil. N'importe quel utilisateur peut s'y connecter. Idéal pour les postes partagés (ateliers, hôpitaux).

NLA (Network Level Authentication) : Oblige l'utilisateur à prouver son identité AVANT que le serveur ouvre une session. Toujours activer.

5. Récapitulatif & Architectures

Petite structure (< 20 utilisateurs) : 1 seul serveur → RDSH + RDCB + RDWA + RDL. Simple, peu coûteux, mais pas de redondance.

Moyenne/Grande structure : Chaque rôle sur un serveur dédié. Plusieurs RDSH pour la charge. Redondance. Scalabilité (ajout d'un RDSH lors de pics d'activité).

1. Rôle d'un commutateur virtuel